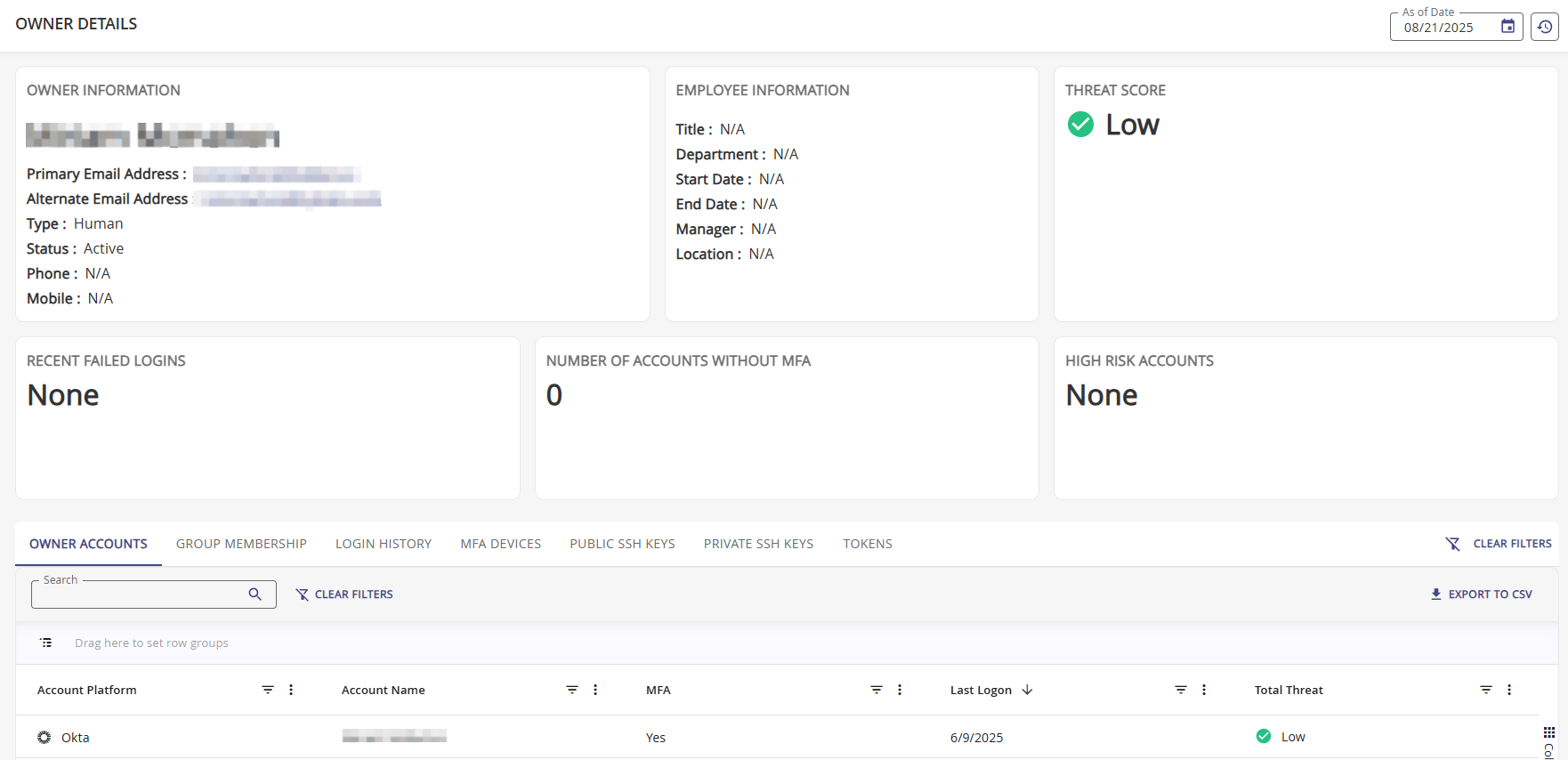

Besitzer-Details

Die Besitzer-Detailseite bietet eine Übersicht für einen spezifischen Besitzerdatensatz, der von Hydden entdeckt wurde.

Datenfelder

Die folgenden Felder mit Informationen sind sichtbar:

- Besitzerinformationen: Diese Daten umfassen den Namen, die primäre und falls verfügbar alternative E-Mail-Adressen, Typ, Status, Telefon- und Mobilnummern, falls verfügbar.

- Mitarbeiterinformationen: Es listet Titel, Abteilung, Start-/Enddaten, Manager und Standort auf, falls verfügbar.

- Risikopunktzahl: Der Risikoindikator für diesen Besitzer und alle zugeordneten Konten.

- Kürzliche fehlgeschlagene Anmeldungen: Eine Liste kürzlicher fehlgeschlagener Anmeldungen mit Plattform und Kontoname.

- Anzahl der Konten ohne MFA: Dies sind Konten, für die MFA nicht aktiviert wurde, obwohl es verfügbar ist.

- Hochrisiko-Konten: Eine Liste der fünf wichtigsten Hochrisiko-Konten, die mit diesem Besitzerdatensatz verknüpft sind.

Datenreiter

Die folgenden Reiter sind für thematische Datenansichten verfügbar:

- Besitzer-Konten: Eine Liste der zugeordneten Konten.

- Gruppenmitgliedschaft: Eine Liste der Gruppenmitgliedschaften für die zugeordneten Konten.

- Anmeldeverlauf: Der vollständige Anmeldeverlauf für alle zugeordneten Konten.

- MFA-Geräte: Eine Übersicht über MFA-Gerätedatenpunkte. Die standardmäßig angezeigten Spalten sind OIDC-Anbieter, MFA-Typ, MFA-Anbieter, MFA-Erstellungsdatum und MFA-Status. Weitere Spalten können über den Spaltenreiter auf der rechten Seite des Tabellenrasters zur Ansicht hinzugefügt werden.

- SSH (Öffentliche) Schlüssel: Eine Übersicht über SSH-öffentliche Schlüsseldatenpunkte. Standardmäßig werden die folgenden Datenspalten angezeigt:

- Quellkonto: Das Konto, mit dem der Schlüssel verknüpft ist, könnte root oder operator oder ein beliebiger Kontoname sein.

- Quell-SSH-Host: Der Name des Systems, auf dem die Daten gesammelt wurden.

- Quellplattform: Die Plattform (OS), auf der die Daten gesammelt wurden.

- Quellkontotyp: Der Kontotyp, wie Benutzer, Service, Föderiert, usw.

- Algorithmus: Der Verschlüsselungsalgorithmus, der zur Schlüsselerstellung verwendet wurde.

- Fingerabdruck: Der tatsächliche Fingerabdruck des Schlüssels.

- Einschränkung: IP-Adresse oder Subnetz-Einschränkungen, falls vorhanden.

- Verwendung: Authentifizierung

- SSH (Private) Schlüssel Eine Übersicht über SSH-private Schlüsseldatenpunkte. Standardmäßig werden die folgenden Datenspalten angezeigt:

- Zielkonto: Das Konto, mit dem der private Schlüssel verknüpft ist, könnte root oder operator oder ein beliebiger Kontoname sein.

- Ziel-SSH-Host: Name des Systems, auf dem der private Schlüssel gespeichert ist.

- Zielplattform: Die Plattform (OS), auf der die Daten gesammelt wurden.

- Zielkontotyp: Der Kontotyp, wie Benutzer, Service, usw.

- Algorithmus: Der Verschlüsselungsalgorithmus, der zur Schlüsselerstellung verwendet wurde.

- Fingerabdruck: Der tatsächliche Fingerabdruck des Schlüssels.

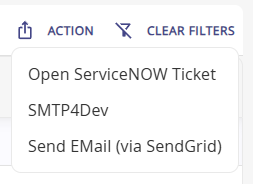

Teilen

Bei Mandanten, die die Funktion "Integrate Action Providers and Workflows" aktiviert haben, ist die Teilen-Schaltfläche auf der Detailseite aktiv. Die Schaltfläche ermöglicht es Benutzern, je nach Konfiguration, eine E-Mail zu senden oder ein ServiceNow-Ticket zu erstellen oder beides mit Anweisungen zur weiteren Untersuchung des Besitzerdatensatzes.